Hacking Team được hướng dẫn sử dụng từng bước cho kỹ thuật viên, quản lý viên, và các nhà phân tích vào thnasg 9/2013 về cách lây nhiễm phần mềm vào thiết bị và thiết lập gián điệp. Phần mềm này có thể được cài đặt theo kiểu vật lý, thông qua một USB thông qua việc truy cập trực tiếp vào máy tính (ví dụ ở đồn cảnh sát hoặc trạm tìm kiếm sân bay).

Hoặc, việc lây nhiễm có thể xảy ra từ xa, bằng tấn công qua email lừa đảo, điều này đã được một nhóm phóng viên Ma-rốc phát hiện ra vào năm 2012. Một tài liệu được xem là có nhiều bí mật được gửi cho họ qua email, hóa ra lại là một mồi nhử để cài phần mềm Hacking Team. Một blogger có tên Emirati trở thành nạn nhân của vụ lừa đảo tương tự.

Ngoài ra, việc lây nhiễm cũng có thể đến từ việc người dùng tải các phần mềm trên mạng mà ở đó các hacker cài cắm phần mềm gián điệp này vào.

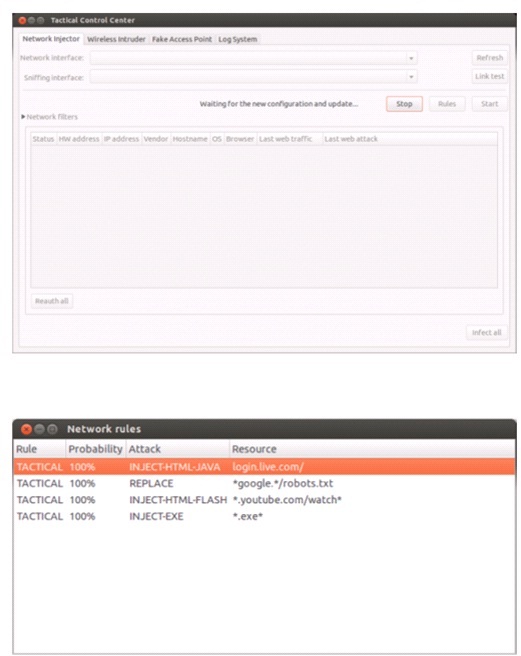

Như The Intercept đã báo cáo trước đây, Hacking Team cũng có thể cài đặt phần mềm gián điệp này thông qua network injectors - thiết bị vật lý đặt qua các nhà cung cấp dịch vụ Internet, cho phép họ ngăn chặn lưu lượng truy cập web thông thường, như video streaming. Điều này đã từng xảy ra với YouTube và Microsoft Live, ngay sau đó các lỗ hổng này đã được các hãng sửa chữa.

|

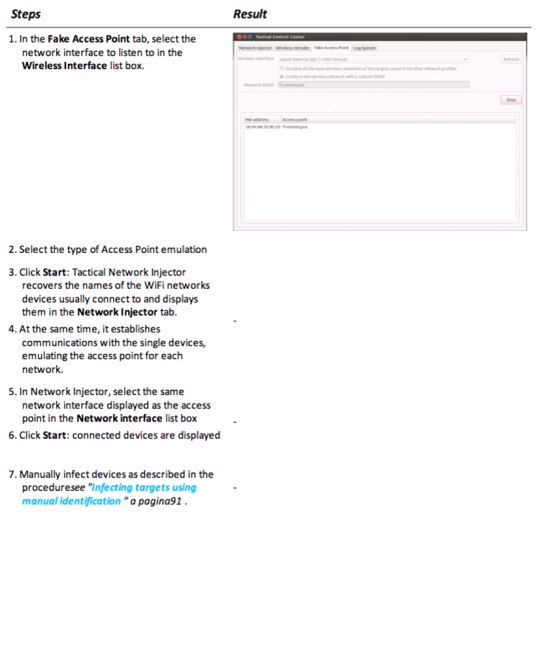

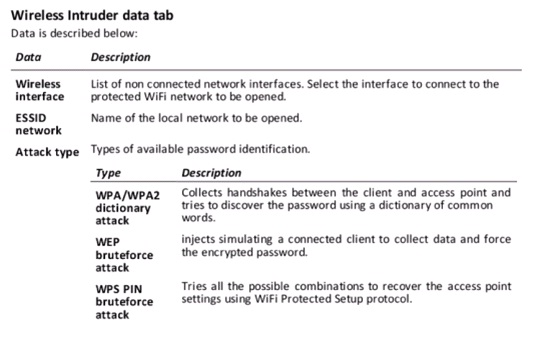

Sau đó, có nhiều điểm xâm nhập mạng được lập ra bí mật, các bộ cài đặt phần mềm gián điệp âm thầm chờ đợi bằng cách "giả mạo một điểm truy cập" WiFi miễn phí trong một khách sạn hoặc một cửa hàng Starbucks. Hướng dẫn Hacking Team cũng mô tả cách thức các phần mềm có thể triển khai các công cụ password-busting, để đột nhập vào mạng WiFi khép kín.

|

|

Các hướng dẫn sử dụng của Hacking Team khuyên khách hàng nên mua một giấy chứng nhận đăng ký mã từ Verisign (nay là Symantec), Thawte, hoặc GoDaddy – nhằm khiến cho các phần mềm quét virus bị đánh lừa đây là một phần mềm hợp pháp.

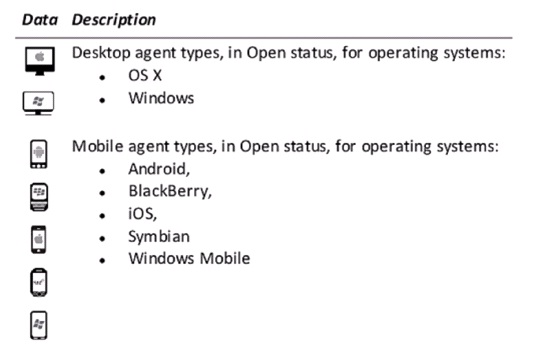

Thông qua một trong các phương pháp đó, các phần mềm gián điệp này dễ dàng được cài đặt trên bất kỳ các thiết bị nào.

|

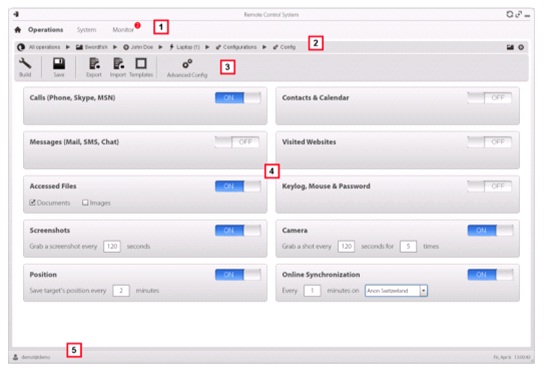

Và sau đó nó thiết lập thu thập dữ liệu từ máy của nạn nhân

|

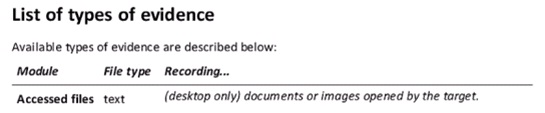

Nó sẽ tiến hành phân tích và lấy đi gần như bất kỳ điều gì từ điện thoại hoặc máy tính của mục tiêu, ít nhất là theo hướng dẫn.

|

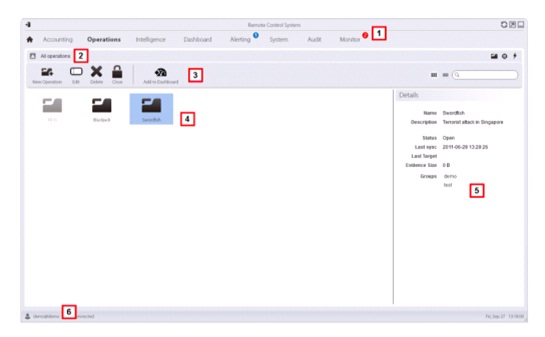

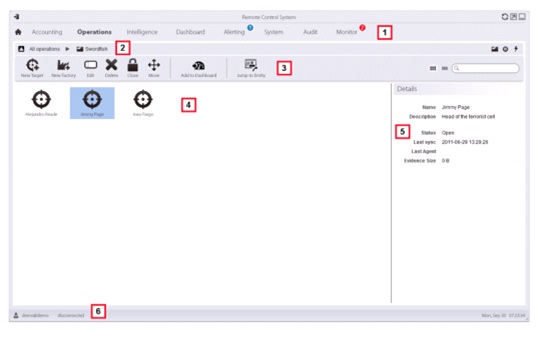

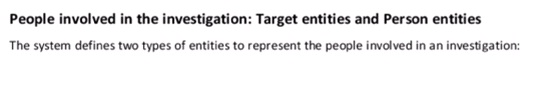

Dưới đây là phân tích từ một cuộc tấn công có mã là “Swordfish”, và mô tả như một “Cuộc tấn công khủng bố ở Singapore”.

|

Khi mở lên, chúng ta sẽ nhìn thấy các mục tiêu trong “Swordfish” - "Alejandro Reade", "Joey Fargo", và "Jimmy Page" - "những kẻ đầu não của cuộc khủng bố"

|

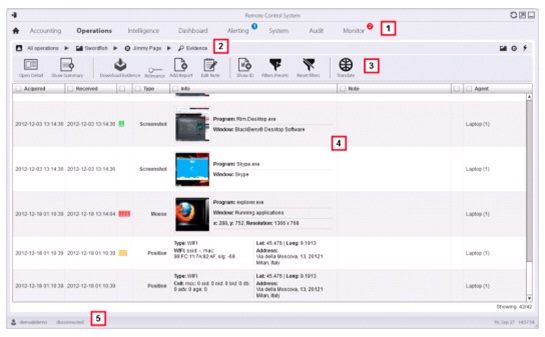

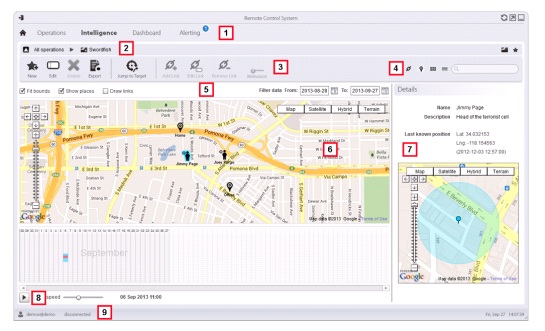

Dưới đây là những gì Jimmy tìm kiếm được trên máy tính của mục tiêu, bao gồm từ máy tính để bàn, tài khoản Skype, trình duyệt Firefox. Tất cả điều đó có thể được xuất ra thông qua các thiết bị nghe trộm được gián điệp cài vào máy tính, mà không bị phát hiện.

|

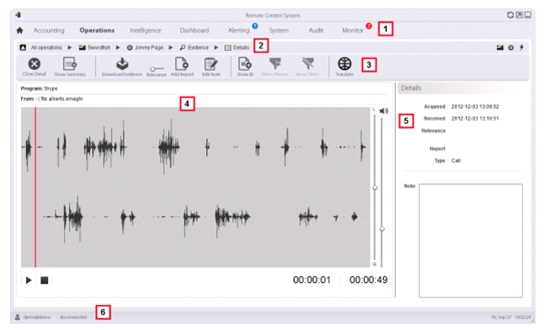

Trước khi chuyển tất cả dữ liệu sang bên mình, Jimmy có thể nghe qua, và quyết định xem có cần thiết hay không.

|

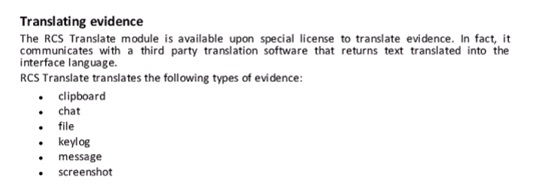

Và thậm chí có thể dịch toàn bộ dữ liệu đánh cắp.

|

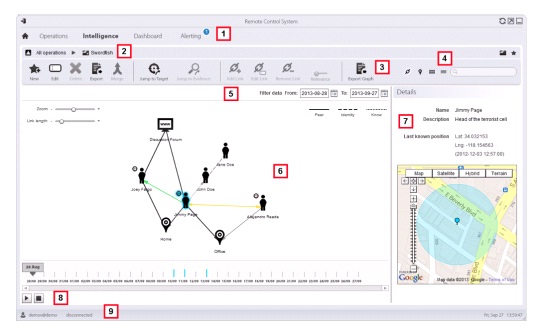

Ngay khi có được tất cả, Jimmy sẽ tìm ra một vài người và địa điểm liên quan đến mục tiêu.

|

Các đối tượng sẽ tự động được liên kết vào hệ thống máy của hacker, bởi phần mềm gián điệp sẽ dựa trên địa chỉ liên lạc của họ - theo dạng quen biết, cùng địa điểm hay sử dụng cùng hệ thống email...

|

Và đây là hình ảnh Jimmy và các đồng bọn của hắn tại một khu công nghiệp ở Los Angeles.

|

Và đây là mục tiêu cùng với tất cả những thông tin quan trọng kèm theo mà Jimmy có được. Cụ thể là việc mục tiêu truy cập các trang web, cũng như thông tin về vị trí, và cả những hình ảnh, ghi chú...., tất cả đều được chụp bằng webcam.

|