Sự cố tấn công mạng vào hệ thống VNDIRECT ngày 24/3 khiến cho toàn bộ dữ liệu của công ty chứng khoán này bị mã hóa. Với sự hỗ trợ của các cơ quan chức năng và đội ngũ chuyên gia an toàn, an ninh mạng, ngày 1/4, sau hơn 1 tuần, sự cố tấn công ransomware vào VNDIRECT đã cơ bản được khắc phục, khôi phục trở lại hoạt động giao dịch.

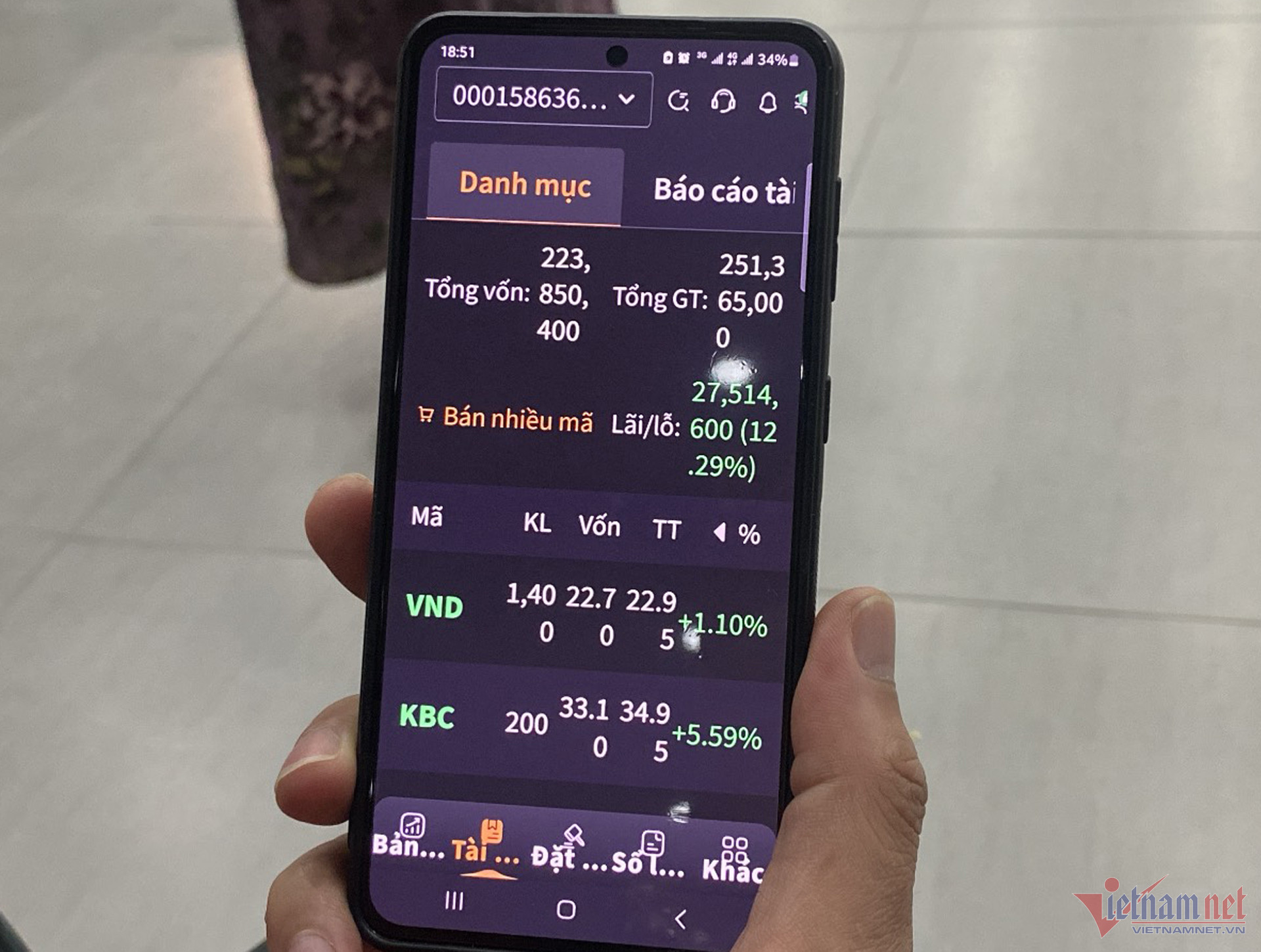

Ngay trong ngày đầu tiên mở lại hoạt động giao dịch, VNDIRECT đã thực hiện thành công hơn 65.000 lệnh giao dịch và đang dần đi vào hoạt động ổn định. Dù vậy, thời gian tới, đội ngũ vận hành của doanh nghiệp chứng khoán này vẫn còn nhiều việc phải làm để khắc phục triệt để sự cố, rà soát và giám sát thường xuyên toàn bộ hệ thống để đảm bảo an toàn và chủ động ứng phó với những sự cố khác trong tương lai.

Không chỉ VNDIRECT, trong cảnh báo phát ra vào ngày cuối cùng của tháng 3/2024, Cục An toàn thông tin (Bộ TT&TT) cho biết, đã phát hiện xu hướng tấn công mạng, đặc biệt là tấn công ransomware tăng cao. Cụ thể, cơ quan này cho biết, gần đây, một số hệ thống thông tin của cơ quan, tổ chức, doanh nghiệp tại Việt Nam đã bị sự cố tấn công, gây gián đoạn hoạt động và thiệt hại về vật chất, hình ảnh của các cơ quan, tổ chức, doanh nghiệp, cũng như hoạt động bảo đảm an toàn không gian mạng quốc gia.

Nhấn mạnh các doanh nghiệp trên thế giới và tại Việt Nam đều có thể trở thành nạn nhân của tấn công ransomware, các chuyên gia an toàn thông tin trong nước cũng lưu ý thêm, mục tiêu chính của các nhóm tấn công ransomware thời gian gần đây là những máy chủ dễ bị tấn công, nơi có nhiều dữ liệu quan trọng và cơ hội lớn để đòi tiền chuộc.

Ở góc độ cơ quan quản lý nhà nước lĩnh vực an toàn thông tin, trong nội dung chia sẻ ngày 29/3 liên quan sự cố tấn công ransomware vào hệ thống VNDIRECT, đại diện Cục An toàn thông tin (Bộ TT&TT) cũng cho hay: Tấn công mã hóa dữ liệu tống tiền là hình thức tấn công mạng không mới song lại đang trở nên khá phổ biến những năm gần đây. Các tổ chức tài chính, chứng khoán luôn là một trong những mục tiêu hàng đầu của các nhóm tấn công ransomware.

Thực tế, nhiều “ông lớn” tài chính, công nghệ, truyền thông trên thế giới cũng từng bị tấn công ransomware gây ra các sự cố gián đoạn hoạt động kéo dài. Có thể nói, đến nay tấn công ransomware đã trở thành ‘vấn nạn’ chung của mọi doanh nghiệp, tổ chức trên toàn cầu, nhất là các tổ chức tài chính, ngân hàng hay những đơn vị quản lý, xử lý nhiều dữ liệu người dùng. Vấn nạn này đặt ra cho các doanh nghiệp bài toán phải tăng cường bảo mật, bảo vệ an toàn các hệ thống thông tin.

Dưới đây là một số cuộc tấn công ransomware xảy ra trong năm ngoái nhắm vào các doanh nghiệp toàn cầu hoạt động trong các lĩnh vực công nghệ, y tế, truyền thông, tài chính... theo tổng hợp của Cục An toàn thông tin:

Lehigh Valley Health Network

Trung tuần tháng 2/2023, Brian Nester, Giám đốc điều hành của Lehigh Valley Health Network (LVHN) cho biết, tổ chức hoạt động trong lĩnh vực y tế này đã hứng chịu một cuộc tấn công ransomware vào ngày 6/2 cùng năm. LVHN đã bắt đầu điều tra và liên hệ với cơ quan thực thi pháp luật sau khi phát hiện hoạt động bất thường. Đại diện LVHN xác nhận rằng, cuộc tấn công đã ảnh hưởng đến hệ thống máy tính mà đơn vị sử dụng để lưu trữ “hình ảnh bệnh nhân để điều trị ung thư bằng bức xạ và các thông tin nhạy cảm khác”.

Giám đốc điều hành của Lehigh Valley Health Network cũng cho biết thêm, nhóm BlackCat đứng đằng sau vụ tấn công và yêu cầu một khoản tiền chuộc nhưng LVHN từ chối trả. Sau khi LVHN từ chối trả tiền, vào tháng 3/2023, BlackCat đã đăng tải hình ảnh nhạy cảm của bệnh nhân để tăng áp lực.

Dish Network

Nhà cung cấp truyền hình vệ tinh Mỹ Dish Network phải hứng chịu một cuộc tấn công ransomware vào ngày 23/2/2023. Sự cố khiến hệ thống mạng của nhà cung cấp này bị ngừng hoạt động và ảnh hưởng đến dữ liệu của hơn 290.000 cá nhân, chủ yếu là nhân viên của công ty. Không có nhóm ransomware nào nhận trách nhiệm về vụ tấn công ransomware nhắm vào Dish Network.

TSMC

Vào tháng 6/2023, Sangfor FarSight Labs phát hiện nhóm ransomware LockBit liệt kê TSMC trên trang web LockBit 3.0. Công ty TSMC của Đài Loan (Trung Quốc) là nhà sản xuất chip lớn nhất thế giới và cũng là nhà cung cấp chất bán dẫn lớn nhất của Apple.

TSMC xác định Kinmax Technology, một trong những nhà cung cấp của công ty, là nạn nhân chính của vụ vi phạm và nhóm tấn công LockBit đã yêu cầu khoản tiền chuộc 70 triệu USD. Nhóm LockBit tuyên bố chiếm quyền truy cập vào mật khẩu, thông tin đăng nhập và điểm truy cập mạng của TSMC sau cuộc tấn công vào Kinmax Technology; Đồng thời chúng đe dọa tiết lộ thông tin nhạy cảm nếu TSMC từ chối thực hiện thanh toán.

Johnson Controls

Cuối tháng 9/2023, Johnson Controls - Nhà cung cấp công nghệ chuyên về các tòa nhà, không gian thông minh đã nhận được yêu cầu tống tiền trị giá 51 triệu USD từ nhóm hacker Dark Angels để cung cấp bộ giải mã và xóa dữ liệu bị đánh cắp. Nhóm tấn công ransomware này tuyên bố đã đánh cắp khoảng 27 terabyte dữ liệu và mã hóa máy chủ ESXi của Johnson Controls. Điều đặc biệt lo ngại là trong số dữ liệu bị đánh cắp có thể bao gồm dữ liệu của một cơ quan Chính phủ tại Mỹ tiết lộ thông tin bảo mật về hợp đồng của bên thứ ba cùng sơ đồ mặt bằng của một số cơ sở của cơ quan này.

MGM Resorts

Tháng 9/2023, hacker đã đánh cắp thông tin nhận dạng cá nhân của khoảng 10,6 triệu khách hàng của MGM Resorts, đơn vị cung ứng dịch vụ giải trí quy mô toàn cầu. MGM Resorts được cho là đã từ chối đáp ứng yêu cầu tiền chuộc của tin tặc. Trong khi đó, Caesars Entertainment, công ty cũng bị tấn công bằng ransomware vào thời gian đó, được cho là đã trả khoảng 15 triệu USD trong số 30 triệu USD mà hacker yêu cầu để ngăn chặn việc tiết lộ dữ liệu bị đánh cắp.

CDW

Vào tháng 10/2023, CDW là nạn nhân của một cuộc tấn công bằng ransomware. Công ty về sản phẩm và dịch vụ CNTT này cho biết, họ phải “giải quyết một vấn đề bảo mật CNTT riêng biệt” khi nhóm ransomware khét tiếng LockBit tuyên bố đã đánh cắp dữ liệu trong một cuộc tấn công mạng. Nhóm tấn công này đã công bố một cảnh báo trên trang web của mình rằng CDW phải trả khoản tiền chuộc 80 triệu USD nếu không dữ liệu sẽ bị tiết lộ.

ICBC

Chi nhánh tại Mỹ của Ngân hàng Công thương Trung Quốc (ICBC) đã bị tấn công bằng ransomware làm gián đoạn giao dịch trên thị trường Kho bạc Mỹ tháng 11/2023. Một số chuyên gia và nhà phân tích về ransomware cho biết, một băng nhóm tội phạm mạng có tên Lockbit được cho là đứng sau vụ tấn công. Tuy nhiên, ICBC không bình luận về việc liệu Lockbit có đứng sau vụ tấn công hay không.

Hacker lợi dụng công cụ TeamViewer để tấn công mã hóa dữ liệu doanh nghiệp Việt